Die Aufgabe kennen sicher viele, Festplatten sicher löschen und den Vorgang dokumentieren.

Wir haben eine alte SAN und mehrere Systeme außer Betrieb genommen. In unseren Prozessen ist definiert das die Platten sicher gelöscht werden. Dabei wird dokumentiert wer/was/wann/wie mit dem Speichermedium getan hat. Bei defekten Platten werden diese Vor Ort mechanisch behandelt.

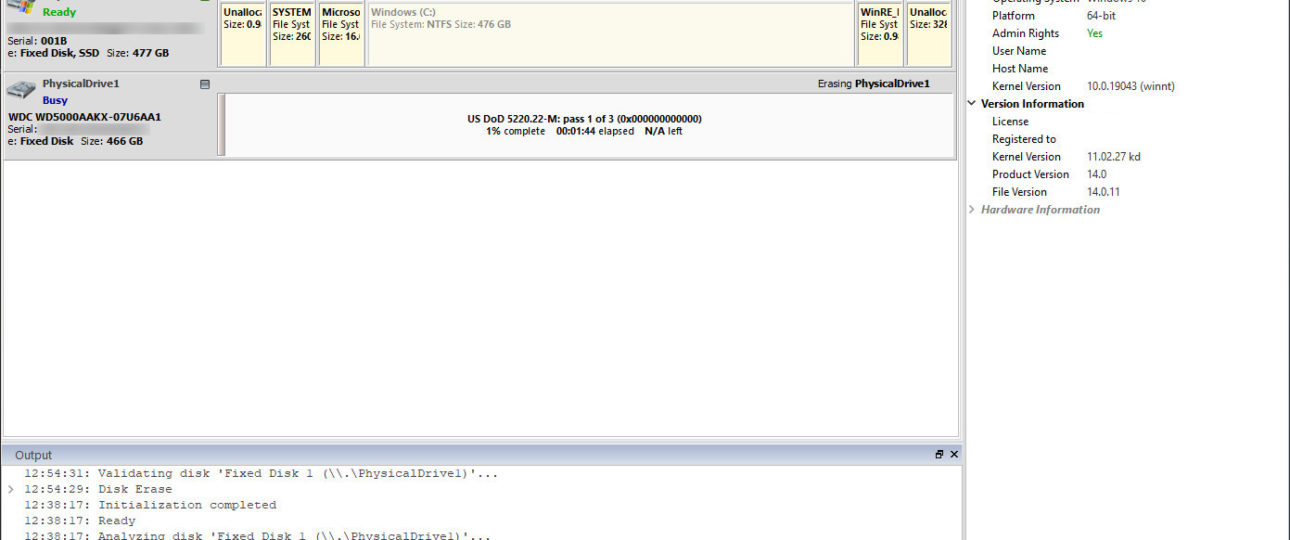

Um mir in Zukunft die Dokumentation des Löschvorgang und das Handling zu vereinfachen habe ich nach einer bequemeren Software als das bisher verwendete ShredOS (DBAN Nachfolger) gesucht. An einer unserer „Technik Workstations“ Sollten die Platten mit einer USB Docking Station bereitgestellt werden. Die Software soll dann die Platte vollständig nach einem Schema überschreiben. Dazu sollte automatisch ein Dokument/Zertifikat (.pdf) erstellt werden das ich dann zur Dokumentation z.B. im Ticketsystem hinterlegen kann.

Aus der Vergangenheit hatten wir noch eine Festplatten-Dockingstation (USB 3.0) somit musste diese nicht extra angeschafft werden. Da es das Modell nicht mehr gibt werde ich hier nur auf die üblichen Verdächtigen wie ICY BOX, Sharkoon oder Delock verweisen.

Löschmethoden

Wie in Deutschland üblich wird auch das löschen von Speichermedien in einer DIN Norm (66399) behandelt. In dem Fall unserer SAN mit einem RAID 10 ist aufgrund des Speicheraufbau nicht zu erwarten das sich auf einer Festplatte „zusammenhängende“ Daten befinden. Es müssten also mindestens zwei Datenträger kombiniert werden um die Chance zu haben zusammenhängende Daten wiederherstellen zu können.

Es gibt eine Reihe von gängigen Methoden wie Festplatten behandelt werden. Hier einige Beispiele:

- Gutmann-Methode (35-faches Überschreiben)

- Bruce-Schneier-Algorithmus (7-faches Überschreiben)

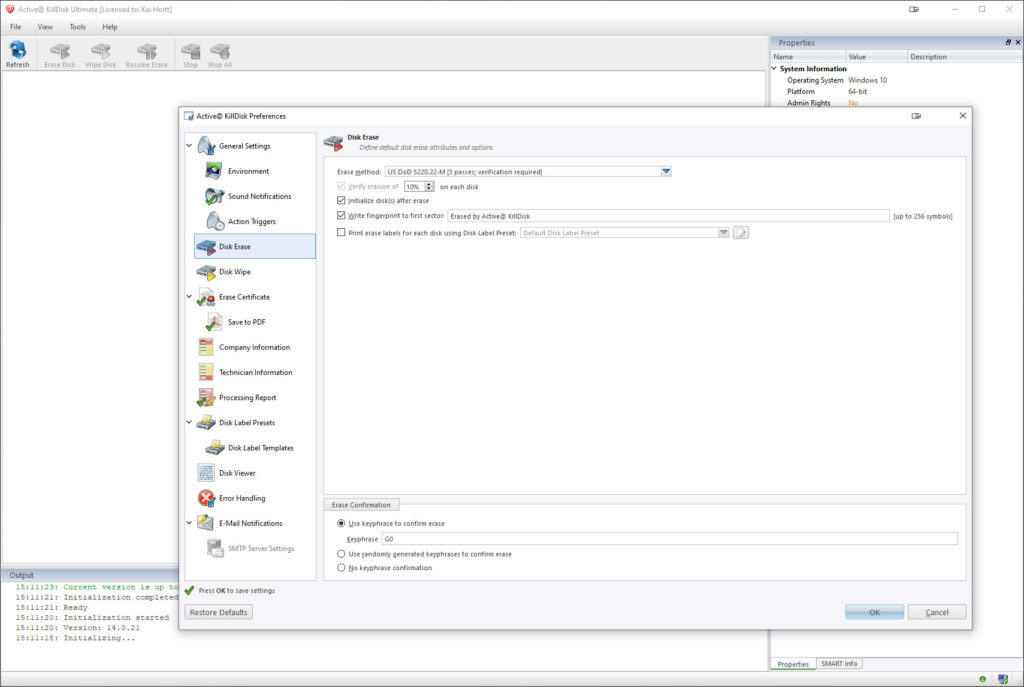

- US DoD 5220.22-M (3-faches Überschreiben)

- Canadian CSEC ITSG-06 (3-faches Überschreiben)

Wir verwenden den US DoD 5220.22-M Standard. Dieser bietet nach meiner Ansicht ein gutes Verhältnis aus Sicherheit und Aufwand. Ein „normaler“ Anwender kann keine Daten mehr wiederherstellen. Ich habe in der Vergangenheit mit GetDataBack (Runtime Software) und R-Studio (R-Tools Technology Inc.) versucht einen solch gelöschten Datenträger wiederherzustellen. Dabei konnte nichts mehr erkannt werden.

Software

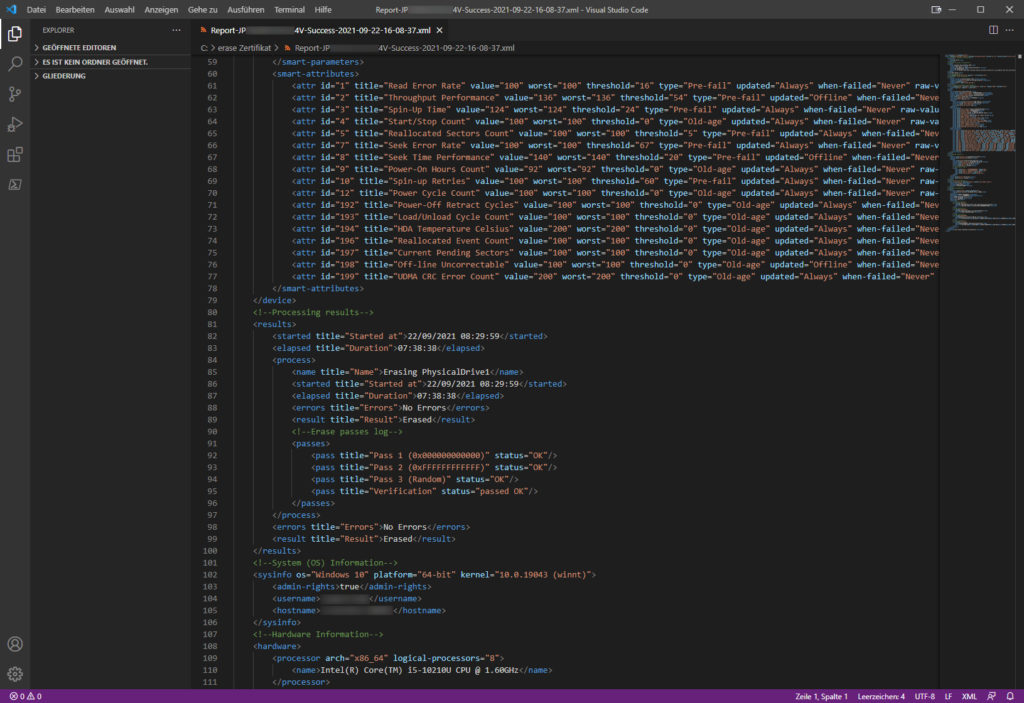

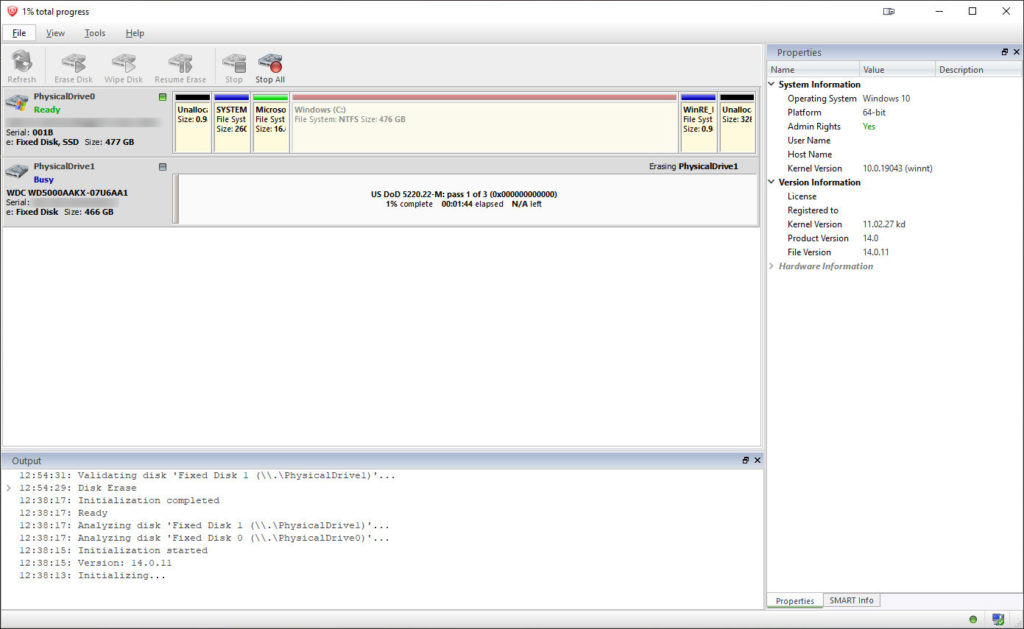

Mit etwas Rechercheaufwand bin ich auf Active@ KillDisk gestoßen. Der Funktionsumfang der Anwendung deckt all meine Anforderungen ab. Das angesprochene Zertifikat lässt sich personalisieren incl. Firmenlogo. Dies wertet das Zertifikat auf. Es werden alle Relevanten Informationen (Seriennummer PC und HDD, Smart Werte und Anwender) übersichtlich dargestellt. Die Software bietet je nach Version verschiedene Features. Vor dem Kauf sollte man noch mal entsprechend Evaluieren welche Version die passende ist.

Die Benutzung ist einfach und anhand eines Preset müssen die Einstellungen nur 1x ausgeführt werden. Bei Problemen während des Löschvorgang erhält man ebenfalls aussagekräftige Informationen.

Anmerkung

In der Vergangenheit habe ich eine Pharmaunternehmen betreut, dort wurden Medien physikalisch zerstört. Diese gingen in einem versiegelten Container zu einem entsprechenden Dienstleister. Diese „hohe“ Anforderungen haben wir nicht. Unsere Notebooks sind standardmäßig mit Bitlocker verschlüsselt. Ein Auslesen der Daten wäre bei diesen Medien ohnehin nicht möglich.

Für diejenigen die sich tiefer mit dem Secure Erase auseinandersetzten möchte habe ich noch ein paar Artikel verlinkt.

In der Regel bieten die Hersteller von SSD-Laufwerken in ihren Firmware/Verwaltungstools ebenfalls die Möglichkeit Laufwerke sicher zu löschen.